SSL-подключение к Windows VDS через RDP Gateway

Создание безопасного канала связи между удалёнными пользователями и Windows‑VDS сервером является одной из главных задач Администратора. Это можно сделать с помощью правильной настройки шлюза удалённых рабочих столов RD Gateway и установки SSL-сертификата на его сервере. При этом будет туннелироваться трафик протокола RDP через HTTPS, гарантируя наличие надёжного соединения. О том, как правильно это сделать и какие при этом могут возникнуть проблемы, поговорим в этой статье.

Порядок действий

Существование безопасного канала связи требует тесного взаимодействия разных служб и компонентов, и поэтому важно чётко соблюдать последовательность шагов для их установки и настройки. Последовательность шагов при этом будет следующей:

- Предварительная подготовка;

- Генерация запроса на подпись сертификата CSR;

- Установка SSL-сертификата на сервер RD Gateway;

- Проверка корректности работы установленного документа;

- Устранение ошибок.

Ниже будут реализованы указанные этапы создания защищённого канала связи.

Предварительная подготовка

Перед установкой документа и выполнением настроек следует выполнить ряд необходимых условий:

- Получить доступ с правами Администратора к Windows VDS серверу с установленным шлюзом RD Gateway;

- Назначить шлюзу полное доменное имя (FQDN), например, rd.mydomain.ua;

- Иметь действующий SSL-сертификат, выданный на домен шлюза RD;

- Завершена настройка роли шлюза RD;

- Наличие доступа к диспетчеру IIS;

- Для возможности импорта документ должен быть преобразован с помощью OpenSSL в формат .pfx.

Генерация запроса на подпись CSR

Перед приобретением SSL-сертификата необходимо сгенерировать запрос на его подпись или CSR (Certificate Signing Request). CSR содержит открытый ключ и сведения о домене, которые необходимы для выпуска документа Центром сертификации.

Сгенерировать CSR можно двумя способами – с помощью диспетчера IIS или используя PowerShell и службу сертификации Windows. Второй способ является более сложным и требует наличия большого опыта. Поэтому для демонстрации процесса выберем первый способ.

Для создания CSR следует на сервере выполнить следующие действия:

- Запустить диспетчер IIS (Пуск > Выполнить > inetmgr);

- В окне диспетчера выбрать имя сервера;

- Открыть закладку Сертификаты сервера;

- В правой части окна выбрать запись Создать запрос на сертификат;

- Ввести следующие данные:

- Доменное имя шлюза RD Gateway;

- Имя владельца домена или название компании;

- Адрес компании.

- Указать поставщика услуг криптографии (Microsoft RSA SChannel);

- Указать длину ключа;

- Сохранить файл CSR.

Если всё было сделано правильно, файл CSR готов к использованию.

Установка SSL-сертификата

Произведём установку документа и его привязку к шлюзу удалённого рабочего стола. Для этого на сервере необходимо выполнить следующие действия:

- Запустить диспетчер RD Gateway: Пуск > Администрирование > Службы удалённых рабочих столов > Диспетчер шлюза удалённых рабочих столов;

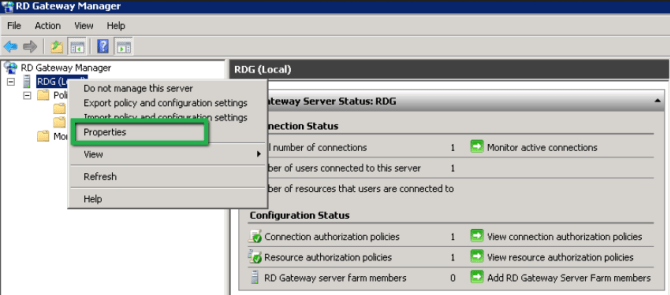

- В левой половине окна диспетчера выделить имя сервера RD Gateway и с помощью контекстного меню открыть окно его свойств;

- В открывшемся окне перейти на вкладку Сертификат SSL и включить опцию Импортировать сертификат в хранилище сертификатов шлюза удалённых рабочих столов (локальный компьютер)/личное хранилище;

- Выбрать команду Импорт сертификата;

- В открывшемся окне выбрать объект Сертификат и кликнуть по кнопке Открыть;

- Ввести пароль закрытого ключа и подтвердить ввод;

- Выбрать опцию Импорт сертификата и нажать ОК.

Для того, чтобы установленный документ был применён на сервере, необходимо перезапустить сервер или только службу RD Gateway.

Проверка корректности работы SSL-сертификата

Корректность работы установленного сертификата можно проверить следующим образом:

- Подключиться к шлюзу RD с помощью удалённого клиента и просмотреть появившиеся уведомления;

- Проверить, чтобы документ был выдан вашему домену и отображался как доверенный;

- Проверить документ также можно в онлайн режиме с помощью сторонних инструментов, например, здесь, введя в специальной форме полное доменное имя шлюза RD.

Устранение ошибок

Рассмотрим некоторые из наиболее распространённых ошибок, возникающих в процессе установки документа на сервере.

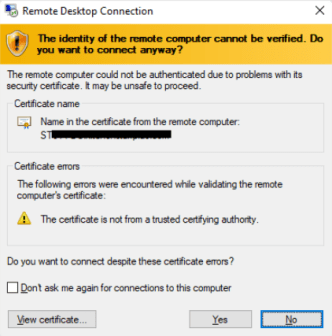

Ошибка 1: The certificate is not from trusted certifying authority (Документ не выдан доверенным центром сертификации).

Для её исправления нужно проверить, чтобы абсолютно все сертификаты промежуточных центров сертификации были установлены в доверенном корневом хранилище или на сервере.

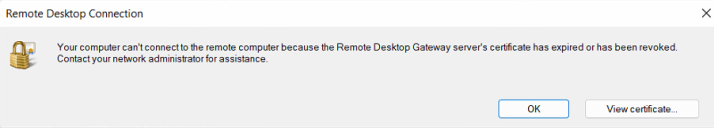

Ошибка 2: The certificate has expired or is not yet valid. (Срок действия сертификата истек или он еще не действителен.)

Для исправления ситуации необходимо выполнить следующие действия:

- Обновить или перевыпустить документ в случае истечения срока его годности;

- Проверить, чтобы часы на сервере показывали верное время.

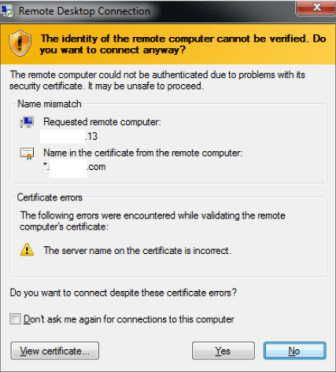

Ошибка 3: The Server Name on the Certificate is incorrect. (В сертификате указано неверное имя сервера.)

Для исправления ошибки нужно проверить, чтобы доменное имя, которое прописано в SAN или CN документа, совпадало именем, которое клиенты используют для подключений.

Ошибка 4: Connection fails due to missing SSL certificate selection, lack of user permission, or incorrect remote computer name format. (Подключение не удалось из-за отсутствия выбранного SSL-сертификата, отсутствия разрешения пользователя или неправильного формата имени удаленного компьютера.)

Для её исправления следует перейти в диспетчер шлюза RD, где выбрать: Свойства > Сертификат SSL, и указать правильный документ.

Ошибка 5: The certificate associated with this site does not have a private key. (Сертификат, связанный с этим сайтом, не имеет закрытого ключа.)

Исправить ситуацию можно следующим образом:

- Несколько раз проверить введённый пароль на наличие опечаток;

- Проверить, чтобы импортируемый закрытый ключ был корректно связан с сертификатом;

- Проверить наличие доступа у сетевой службы к закрытому ключу.

После выполнения указанных шагов, вероятнее всего, ошибка будет исправлена.